Présentation

RÉSUMÉ

Le logiciel Squid possède la faculté de s'interfacer avec des logiciels tiers, décuplant ainsi ses possibilités et offrant des services inhérents à tout relais applicatif digne de ce nom, tels que le filtrage antivirus ou le filtrage d'URL pour bloquer les utilisations abusives ou illégales d'Internet. Par ailleurs, les entreprises disposant d'une authentification centralisée pourront renforcer l'accès Internet par un contrôle d'accès. Enfin, Squid sait aussi offrir des traces, mais peu exploitables. Heureusement, des logiciels tiers permettent de combler cette lacune par la production de rapports plus ou moins granulaires.

Lire cet article issu d'une ressource documentaire complète, actualisée et validée par des comités scientifiques.

Lire l’articleAuteur(s)

-

Laurent LEVIER : CISSP (Certified Information Systems Security Professional) - CISM (Certified Information Security Manager) - Officier de Sécurité du Réseau Interne, Equant Télécommunications

INTRODUCTION

Nous avons vu, dans l'article sur la mise en place d'un relais applicatif , que le logiciel Squid disposait de nombreux avantages, de par son ancienneté et son large déploiement. Nous avons aussi vu comment paramétrer pour qu'il offre les services de base de relais applicatif HTTP, HTTPS et FTP. Cependant, le logiciel dispose de nombreuses autres fonctionnalités dont certaines méritent d'être utilisées.

Squid possède également la faculté de s'interfacer avec des logiciels tiers, permettant ainsi de décupler ses possibilités et surtout d'offrir des services que tout relais applicatif digne de ce nom doit savoir offrir de nos jours, tels que le filtrage antivirus ou le filtrage d'URL pour bloquer les utilisations abusives ou illégales d'Internet. Par ailleurs, les entreprises disposant d'une authentification centralisée (telles ActiveDirectory ou LDAP) pourront renforcer l'accès Internet par un contrôle d'accès.

Enfin, Squid sait aussi offrir des traces, mais ces données ne sont au final qu'une suite de lignes qui empêche une exploitation facile de cette information. Heureusement, des logiciels tiers permettent également de combler cette lacune par la production de rapports plus ou moins granulaires.

Ce sont tous ces points que nous allons maintenant aborder dans cet article traitant de l'utilisation avancée de Squid.

DOI (Digital Object Identifier)

CET ARTICLE SE TROUVE ÉGALEMENT DANS :

Accueil > Ressources documentaires > Technologies de l'information > Réseaux Télécommunications > Automatisation, gestion et performance des réseaux > Mise en œuvre d'un proxy - Fonctions avancées > Filtrage antiviral

Présentation

Article inclus dans l'offre

"Sécurité des systèmes d'information"

(83 articles)

Actualisée et enrichie d’articles validés par nos comités scientifiques.

Quiz, médias, tableaux, formules, vidéos, etc.

Opérationnels et didactiques, pour garantir l'acquisition des compétences transverses.

Un ensemble de services exclusifs en complément des ressources.

4. Filtrage antiviral

De par la démocratisation d’Internet, il est de plus en plus fréquent qu’un utilisateur récolte un virus lors d’un téléchargement anodin. Il est donc crucial d’avoir sur les stations de travail des logiciels antiviraux, mais il est également possible et même recommandé d’avoir un filtrage antiviral également au niveau réseau, tant pour que la solution soit complémentaire que pour compenser l’existence de machines qui seraient mal ou pas protégées contre cette menace. Squid, comme tout bon proxy qui se respecte, sait offrir une telle fonction par la flexibilité de ses moyens d’interface avec des logiciels tiers.

4.1 ICAP

Le protocole ICAP (Internet Content Adaptation Protocol) a été spécialement créé pour permettre l’interfaçage de serveurs antiviraux avec des équipements réseau. Squid supporte ce protocole et permet donc d’utiliser également des solutions antivirales du commerce. La configuration de Squid, pour utiliser un serveur ICAP, se fait simplement par l’ajout dans le fichier squid.conf de :

Par exemple, si Squid devait s’appuyer sur un serveur ClamAV écoutant sur localhost par l’intermédiaire du logiciel C-ICAP, URL_ICAP serait égal à

icap://localhost:1344/srv_clamav

4.2 Hiérarchie de cache avec Squid

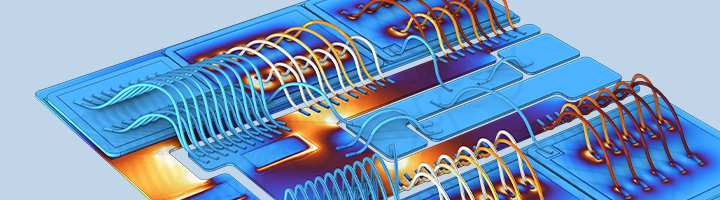

Une autre solution plus simple à mettre en œuvre consiste à s’appuyer sur les fonctions de hiérarchie de cache de Squid. Squid sera paramétré pour interroger pour chaque objet un cache supérieur au sien, lequel assurera en réalité la fonction de contrôle antiviral. L’architecture globale de ce montage est illustrée à la figure .

Le navigateur sur la station de travail envoie sa requête vers Squid. Celui-ci va alors la renvoyer vers le logiciel HAVP, lequel sert à assurer la communication avec ClamAV qui assurera le contrôle antiviral.

Une fois les logiciels HAVP et ClamAV installés et correctement paramétrés, il suffira d’ajouter dans le fichier de configuration squid.conf la ligne suivante :

cache_peer adresse_IP_HAVP parent port_ecoute_HAVP 0 no-query no-digest no-netdb-exchange default

Il faudra alors...

Filtrage antiviral

Article inclus dans l'offre

"Sécurité des systèmes d'information"

(83 articles)

Actualisée et enrichie d’articles validés par nos comités scientifiques.

Quiz, médias, tableaux, formules, vidéos, etc.

Opérationnels et didactiques, pour garantir l'acquisition des compétences transverses.

Un ensemble de services exclusifs en complément des ressources.

Article inclus dans l'offre

"Sécurité des systèmes d'information"

(83 articles)

Actualisée et enrichie d’articles validés par nos comités scientifiques.

Quiz, médias, tableaux, formules, vidéos, etc.

Opérationnels et didactiques, pour garantir l'acquisition des compétences transverses.

Un ensemble de services exclusifs en complément des ressources.